Sommaire

EN BREF

- HTTPS est un signal de classement confirmé par Google depuis 2014, mais son impact direct reste modéré

- Sans redirection 301, HTTP et HTTPS coexistent et doublent silencieusement la taille indexable de votre site

- La canonique seule ne suffit pas : Google peut l'ignorer, l'URL dupliquée reste crawlable

- HTTPS + HTTP/2 rend votre site plus rapide que HTTP seul dans la quasi-totalité des cas

- Let's Encrypt est suffisant pour 95 % des sites, un certificat EV n'apporte aucun avantage SEO supplémentaire

Plus de 89 % des pages chargées dans Chrome en 2026 sont en HTTPS. Pourtant, la majorité des problèmes de migration rencontrés en audit ne viennent pas de l'absence de certificat. Ils viennent de la coexistence silencieuse entre les versions HTTP et HTTPS, jamais correctement unifiées. Ce cours couvre l'impact SEO réel, le danger du doublement de site, et le code source exact pour verrouiller votre configuration.

HTTPS comme facteur de classement ? Ce que Google confirme...

RTFM ! Comme disent les vrais.

Google a officiellement intégré HTTPS comme signal de ranking en 2014. John Mueller a depuis confirmé à plusieurs reprises que le signal reste présent mais léger. En cas de contenu équivalent entre deux pages concurrentes, la version sécurisée obtient un avantage. Ce n'est pas un boost massif. C'est un tie-breaker.

Ce que les benchmarks terrain confirment est plus intéressant. Le cadenas dans la barre d'adresse génère une hausse de CTR observée autour de 8 % par rapport aux URLs signalées comme non sécurisées. Chrome affiche un avertissement "Non sécurisé" visible sur toutes les pages HTTP depuis 2018. Cet avertissement repousse en moyenne 70 % des utilisateurs sur les formulaires et pages de paiement. L'impact SEO indirect, via les signaux comportementaux, est souvent plus fort que le signal de ranking direct.

Les sites leaders ne traitent pas HTTPS comme une option. Une PME e-commerce en Lorraine qui traite des formulaires de devis, un cabinet comptable qui propose un espace client, un artisan dont le site affiche un avertissement Chrome sur mobile : dans tous ces cas, l'absence de HTTPS coûte des conversions avant de coûter des positions. Les signaux utilisateurs pèsent lourd dans l'algorithme, un taux de rebond dégradé par un avertissement navigateur se répercute mécaniquement sur le classement.

Conclusion opérationnelle pour un site de taille normale : HTTPS est indispensable non pas parce qu'il propulse le classement, mais parce que son absence crée un désavantage compétitif cumulatif. La vraie question n'est plus "faut-il passer en HTTPS ?" mais "est-ce que ma configuration HTTPS est correcte ?"

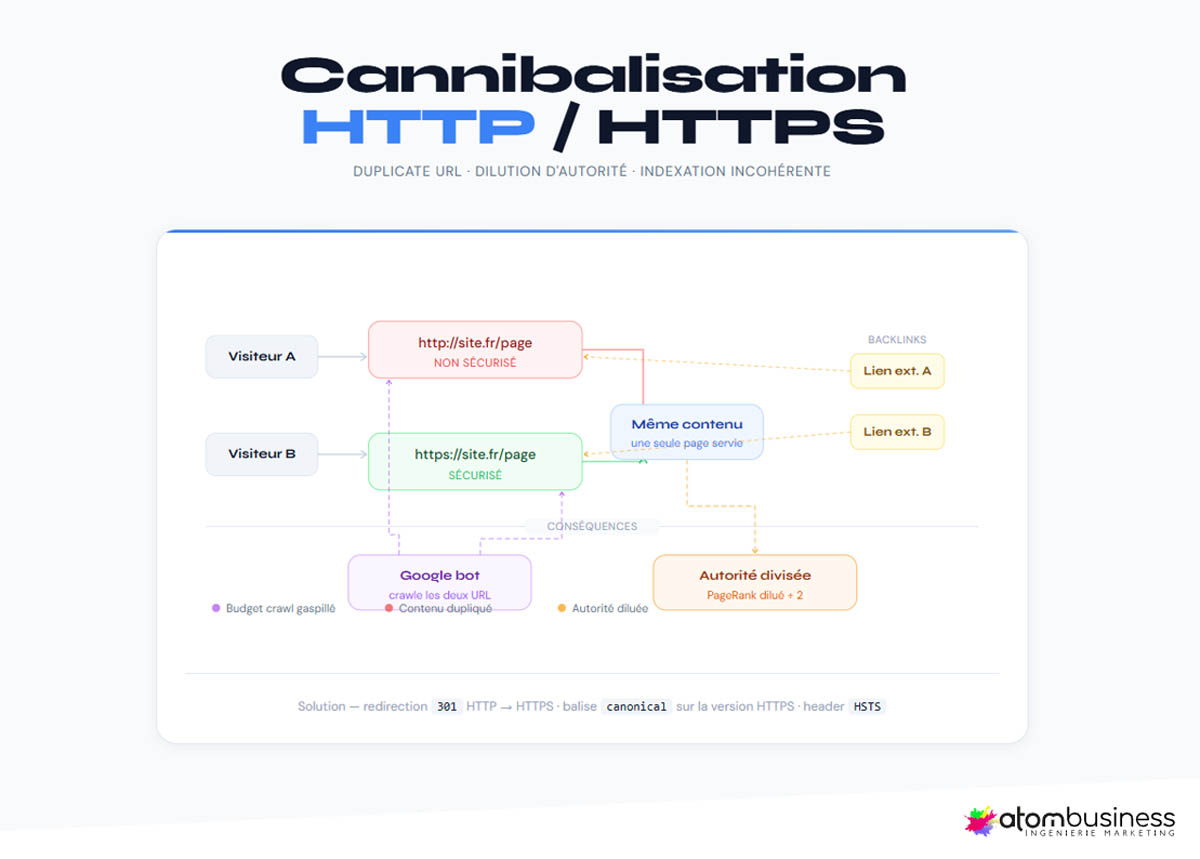

Le vrai danger SEO de HTTPS : le doublement silencieux du site

C'est le problème que personne ne voit jusqu'au premier audit sérieux. Un site mal configuré peut exposer jusqu'à quatre versions accessibles de chaque page. Google doit alors décider seul laquelle indexer, et il ne choisit pas toujours celle que vous voulez.

Un cas classique de cannibalisation. Où le HTTPS mal configuré vient grignotter votre capacité d'indexation

Quatre URLs, un seul site : la duplication structurelle

Sans configuration explicite, les quatre variantes suivantes peuvent être simultanément accessibles et indexables :

| Version | URL | Risque |

|---|---|---|

| HTTP sans www | http://monsite.fr/page/ | Indexable, contenu dupliqué |

| HTTP avec www | http://www.monsite.fr/page/ | Indexable, contenu dupliqué |

| HTTPS sans www | https://monsite.fr/page/ | Version cible (recommandée) |

| HTTPS avec www | https://www.monsite.fr/page/ | Indexable, contenu dupliqué |

Sur un site de 500 pages, cela représente potentiellement 2 000 URLs crawlables pour 500 pages réelles. Le budget de crawl est divisé par quatre. Le PageRank entrant se dilue entre les versions. Les backlinks pointent vers des URLs mixtes. Et Google peut décider d'indexer http://www. plutôt que https:// si les signaux sont contradictoires.

Erreur terrain classique : un site migre vers HTTPS, installe le certificat, mais oublie de configurer la redirection. Les deux versions restent accessibles. Le propriétaire pense avoir "sécurisé son site", techniquement oui, SEO-ment non.

La canonique seule : une protection insuffisante

La balise canonique exprime une préférence. Elle ne force rien. Google peut l'ignorer si les signaux contradictoires sont trop nombreux, notamment si des liens externes pointent massivement vers la version non canonique. Une page HTTP avec une canonique pointant vers HTTPS reste crawlable, reste susceptible de recevoir des liens, et peut apparaître dans les résultats si Google juge sa popularité supérieure à la page canonique désignée.

La canonique est une instruction éditoriale. La redirection 301 est une instruction serveur. Ces deux niveaux ne sont pas interchangeables. La canonique sans redirection, c'est laisser une porte ouverte avec un panneau "veuillez ne pas entrer". Certains visiteurs, et certains bots, entreront quand même.

La redirection seule : correcte mais fragile si mal exécutée

Une redirection 301 bien configurée résout 90 % du problème. Ce qui la rend fragile, c'est son implémentation. Les erreurs les plus fréquentes en audit :

- Chaîne de redirections : HTTP → HTTP/www → HTTPS → HTTPS/www. Chaque saut supplémentaire consomme du budget de crawl et dilue le PageRank transmis. Une chaîne de 3 redirections peut absorber jusqu'à 15 % du link equity.

- Redirections 302 laissées par erreur : une 302 est temporaire. Google ne transfère pas le PageRank sur une 302. Si votre hébergeur ou CMS a configuré une 302 par défaut, vous perdez tout le bénéfice.

- Redirection partielle : seule la homepage est redirigée, les pages internes restent accessibles en HTTP.

Notre avis : REDIRECTION 301 + CANONIQUE, LES DEUX ENSEMBLE, SANS EXCEPTION

Traiter canonique et redirection comme deux options alternatives est l'erreur la plus coûteuse qu'on observe en audit post-migration. La redirection 301 résout le problème d'accès. La canonique résout le problème de signal en cas de redirection manquée (liens directs, cache, etc.). Les deux ensemble constituent une défense en profondeur. Configurer l'un sans l'autre, c'est accepter un risque résiduel mesurable sur l'indexation.

L'Effet Miroir HTTPS : quand Google voit deux sites là où il n'y en a qu'un

Ce phénomène mérite d'être nommé clairement, parce qu'il est systématiquement sous-estimé lors des migrations.

Définition. L'Effet Miroir HTTPS désigne la situation où les versions HTTP et HTTPS d'un site sont toutes deux accessibles, crawlables et partiellement indexées, sans redirection ni canonique cohérente. Google traite ces deux versions comme deux entités distinctes en concurrence pour les mêmes requêtes.

Pourquoi c'est dangereux. Le contenu dupliqué dilue l'autorité thématique. Les liens entrants se répartissent entre les deux versions. Le budget de crawl est gaspillé sur des URLs fantômes. Dans les cas extrêmes, c'est la version HTTP, plus ancienne, avec plus de liens historiques, qui s'indexe préférentiellement, reléguant la version HTTPS à un statut secondaire.

Comment l'identifier. Dans la Search Console, ouvrez la propriété HTTP et la propriété HTTPS séparément. Si les deux affichent des pages indexées avec du trafic, l'Effet Miroir est actif. Autre signal : dans l'outil d'inspection d'URL, entrez une URL HTTP, si Google répond "URL indexée" au lieu de "redirigée", le problème est confirmé.

Comment s'en protéger. Redirection 301 universelle au niveau serveur (voir section suivante), canonique HTTPS sur toutes les pages, mise à jour du sitemap, déclaration de la propriété HTTPS comme propriété principale dans GSC.

Questions fréquentes sur HTTPS et le SEO :

HTTPS est-il vraiment un facteur de classement Google ?

Oui, confirmé par Google depuis 2014. Mais l'impact direct est léger. HTTPS agit comme un tie-breaker entre deux pages de qualité équivalente, pas comme un accélérateur de classement autonome. Son vrai poids SEO est indirect : le cadenas améliore le CTR, réduit le taux de rebond sur les formulaires, et évite l'avertissement Chrome qui dégrade les signaux comportementaux. C'est la somme de ces effets qui compte.

Que se passe-t-il si HTTP et HTTPS sont tous les deux accessibles sans redirection ?

Google crawle et peut indexer les deux versions. Le site apparaît deux fois dans la base d'index, le PageRank se dilue entre les variantes, et le budget de crawl est gaspillé sur des pages fantômes. En ajoutant les variantes www et non-www, vous pouvez atteindre quatre versions indexables de chaque page. C'est l'une des causes les plus fréquentes de stagnation du référencement après une migration HTTPS mal exécutée.

Let's Encrypt est-il suffisant pour un bon référencement ?

Oui, sans réserve pour le SEO. Google ne fait aucune distinction entre un certificat DV gratuit (Let's Encrypt) et un certificat EV payant en termes de signal de classement. Les deux activent HTTPS, les deux affichent le cadenas. La seule différence visible pour l'utilisateur est dans la barre d'adresse de certains navigateurs pour les EV, un avantage cosmétique qui n'a aucun impact mesuré sur le ranking.

Performance HTTP vs HTTPS : déconstruire le mythe de la lenteur

L'argument "HTTPS ralentit le site" a une décennie de retard. Il était vrai en 2012, avec TLS 1.0 et les handshakes coûteux. En 2026, il est faux dans la quasi-totalité des configurations.

| Critère | HTTP/1.1 | HTTPS + HTTP/2 |

|---|---|---|

| Multiplexage des requêtes | Non | Oui (toutes les ressources en parallèle) |

| Compression des headers | Non | Oui (HPACK) |

| Overhead protocole | Faible | TLS 1.3 : 1 aller-retour max |

| Server Push | Non | Oui |

| Impact Core Web Vitals | Neutre | Positif (LCP réduit sur ressources multiples) |

HTTP/2 est activé quasi-exclusivement sur HTTPS. Passer en HTTPS, c'est donc automatiquement accéder à HTTP/2 chez la grande majorité des hébergeurs. Le gain de performance lié au multiplexage dépasse largement le coût du handshake TLS, devenu négligeable avec TLS 1.3. HTTPS correctement configuré est plus rapide que HTTP seul, ce n'est pas une opinion, c'est une conséquence mécanique du protocole.

L'impact sur les Core Web Vitals est réel mais indirect : HTTP/2 améliore le LCP sur les pages chargées avec de nombreuses ressources (images, scripts, CSS). Sur un site simple avec peu de ressources, la différence sera imperceptible. Sur un site e-commerce avec 30 ressources par page, elle est mesurable.

Certificats SSL : quel type choisir et pourquoi le choix n'impacte pas votre SEO

Trois types de certificats coexistent. Le choix SEO est simple. Le choix business l'est un peu moins.

| Type | Validation | Coût | Impact SEO | Usage recommandé |

|---|---|---|---|---|

| DV (Domain Validation) | Domaine uniquement | Gratuit (Let's Encrypt) | Identique aux autres | 95 % des sites |

| OV (Organization Validation) | Domaine + entité légale | 50–200 €/an | Identique aux autres | Institutionnel, B2B |

| EV (Extended Validation) | Validation étendue de l'entreprise | 200–500 €/an | Identique aux autres | Banques, grandes enseignes |

Google ne distingue pas les types de certificats dans son algorithme de classement. Un certificat DV Let's Encrypt génère exactement le même signal HTTPS qu'un certificat EV à 500 €/an. La différence réside dans la confiance perçue par l'utilisateur : un OV ou EV prouve l'identité légale de l'organisation, ce qui peut rassurer sur un site de paiement ou un espace client sensible. Pour un blog, un site vitrine ou une PME locale, Let's Encrypt avec renouvellement automatique via Certbot est la solution optimale.

Un point critique souvent négligé : le renouvellement. Let's Encrypt délivre des certificats valables 90 jours. Un certificat expiré déclenche un avertissement bloquant dans tous les navigateurs. Google peut détecter cette erreur et réduire la fréquence de crawl. Configurez le renouvellement automatique dès l'installation, c'est la première chose à vérifier lors d'un audit SEO technique.

Migration HTTP vers HTTPS : le Protocole HTTPS-FIRST

La migration HTTPS mal exécutée est l'une des causes les plus fréquentes de chute de trafic organique post-refonte. Ce protocole en deux temps, SEO d'abord, code ensuite, évite les erreurs les plus coûteuses.

Avant de toucher au serveur : les vérifications SEO préalables

Effectuez ces cinq vérifications avant d'activer quoi que ce soit au niveau serveur :

- Inventaire des URLs indexées en HTTP. Exportez la couverture d'index depuis la Search Console propriété HTTP. Ce fichier est votre référence avant/après.

- État du maillage interne. Tous les liens internes pointent-ils vers des URLs HTTP absolues ? Si oui, ils devront être mis à jour post-migration, ou la redirection les absorbera en créant des chaînes inutiles.

- Backlinks entrants. Identifiez via Ahrefs ou Majestic les domaines référents principaux. Leurs liens continueront de pointer vers HTTP post-migration, les redirections 301 transmettront le PageRank, mais une mise à jour directe reste préférable sur les liens à fort poids.

- Configuration Analytics. GA4 doit être informé du changement de protocole pour éviter une rupture dans les données de session. Vérifiez les propriétés configurées et les domaines autorisés.

- Sitemap existant. Si le sitemap contient des URLs HTTP, il devra être régénéré en HTTPS post-migration avant soumission dans la nouvelle propriété GSC.

Le code de redirection : HTTP et www vers HTTPS sans www

L'objectif : toute requête entrante, quelle que soit sa variante (HTTP, HTTP/www, HTTPS/www), doit aboutir en une seule redirection 301 vers la version HTTPS sans www. Pas de chaîne. Pas de saut intermédiaire.

Apache, fichier .htaccess à placer à la racine du site

RewriteEngine On

# Redirection HTTP vers HTTPS (avec ou sans www) en une passe

RewriteCond %{HTTPS} off [OR]

RewriteCond %{HTTP_HOST} ^www\\. [NC]

RewriteRule ^ https://monsite.fr%{REQUEST_URI} [L,R=301]

Cette règle couvre les quatre cas en une seule instruction : HTTP sans www, HTTP avec www, HTTPS avec www. Seule la version HTTPS sans www passe sans redirection. Remplacez monsite.fr par votre domaine réel.

Si vous souhaitez au contraire forcer HTTPS avec www (certains sites le préfèrent pour le branding), inversez la logique :

RewriteEngine On

# Forcer HTTPS + www

RewriteCond %{HTTPS} off [OR]

RewriteCond %{HTTP_HOST} !^www\\. [NC]

RewriteRule ^ https://www.monsite.fr%{REQUEST_URI} [L,R=301]

Nginx, bloc server à intégrer dans votre configuration

# Bloc 1 : rediriger HTTP (avec et sans www) vers HTTPS sans www

server {

listen 80;

server_name monsite.fr www.monsite.fr;

return 301 https://monsite.fr$request_uri;

}

# Bloc 2 : rediriger HTTPS www vers HTTPS sans www

server {

listen 443 ssl;

server_name www.monsite.fr;

ssl_certificate /etc/letsencrypt/live/monsite.fr/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/monsite.fr/privkey.pem;

return 301 https://monsite.fr$request_uri;

}

# Bloc 3 : le vrai site, HTTPS sans www

server {

listen 443 ssl;

server_name monsite.fr;

ssl_certificate /etc/letsencrypt/live/monsite.fr/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/monsite.fr/privkey.pem;

# reste de votre configuration...

}

Cloudflare, sans accès au serveur

Si le site passe par Cloudflare, deux réglages suffisent :

- SSL/TLS > Mode : sélectionnez "Full (strict)". Ne jamais laisser "Flexible", ce mode crée une boucle de redirection sur certaines configurations serveur.

- SSL/TLS > Edge Certificates > activez "Always Use HTTPS". Cloudflare gérera la redirection HTTP → HTTPS automatiquement.

- Pour la suppression du www : ajoutez une règle de page (Page Rules) ou une règle de redirection (Rules > Redirect Rules) ciblant `www.monsite.fr/*` vers `https://monsite.fr/$1` en 301.

Post-migration : les 6 points à valider dans les 48 heures

La migration ne se termine pas quand le certificat est actif. Ces six points doivent être vérifiés dans les deux jours suivant le déploiement :

- Déclarer la propriété HTTPS dans GSC. Créez une nouvelle propriété pour https://monsite.fr. Soumettez le sitemap HTTPS. Vérifiez la couverture d'index dans les 48h.

- Tester les redirections. Vérifiez les quatre variantes (http://, http://www., https://www., https://) avec un outil de test de redirection. Chaque variante doit aboutir en une seule étape à l'URL HTTPS cible.

- Mettre à jour le maillage interne. Remplacez toutes les URLs absolues HTTP dans le CMS par leurs équivalents HTTPS, ou passez en URLs relatives pour éviter le problème à la source.

- Corriger le mixed content. Utilisez l'onglet Console de Chrome DevTools ou un crawler comme Screaming Frog pour identifier les ressources encore chargées en HTTP (images, scripts, iframes).

- Mettre à jour le sitemap et les canoniques. Toutes les URLs du sitemap doivent être en HTTPS. Toutes les balises canoniques doivent pointer vers HTTPS.

- Vérifier la continuité Analytics. Comparez les sessions avant/après dans GA4. Une chute brutale de sessions peut indiquer un problème de configuration du domaine de mesure.

Mixed content : l'erreur post-migration qui sabote le cadenas

Le mixed content survient quand une page HTTPS charge des ressources via HTTP. Le navigateur affiche un cadenas barré ou un avertissement. Certains navigateurs bloquent les ressources actives en HTTP même sur une page HTTPS. Le signal de confiance est détruit.

Deux catégories à distinguer :

- Mixed content passif : images, vidéos, audio chargés en HTTP. Affiché mais signalé par le navigateur. Impact UX modéré.

- Mixed content actif : scripts JavaScript, iframes, CSS chargés en HTTP. Bloqué par Chrome et Firefox. La page peut être partiellement ou totalement non fonctionnelle.

La correction passe par trois actions : mettre à jour les URLs des ressources dans le code source, forcer le protocole HTTPS dans la configuration du CMS (WordPress : plugin Really Simple SSL ou réglage dans les options), et ajouter un header Content-Security-Policy pour bloquer toute ressource HTTP résiduelle. Exemple de configuration dans le .htaccess :

# Activer HSTS (un an, inclure sous-domaines)

Header always set Strict-Transport-Security "max-age=31536000; includeSubDomains"

# Upgrade automatique des ressources mixtes

Header always set Content-Security-Policy "upgrade-insecure-requests"

HSTS : verrouiller HTTPS au niveau du navigateur

HSTS (HTTP Strict Transport Security) est un header HTTP qui ordonne aux navigateurs de ne jamais accéder au site via HTTP, même si l'utilisateur tape une URL HTTP manuellement. Le navigateur convertit la requête en HTTPS avant même de la transmettre au serveur.

L'avantage SEO est indirect : HSTS élimine la première redirection HTTP → HTTPS pour les visiteurs connus, réduisant la latence de quelques millisecondes. Il supprime surtout le risque résiduel d'accès HTTP en cas de mauvaise configuration temporaire de la redirection serveur.

Le paramètre `max-age` définit la durée de mémorisation par le navigateur. Trop court (quelques heures), HSTS n'a aucun effet pratique. Trop long avant d'avoir validé la configuration (un an), une erreur de certificat ou une migration de domaine devient difficile à corriger car les navigateurs refuseront les connexions HTTP pendant toute la durée configurée.

Recommandation : démarrez avec un max-age de 300 secondes pour tester. Montez à 86400 (un jour) après validation. Puis à 31536000 (un an) une fois la configuration stable. L'ajout au registre HSTS Preload de Google est possible mais irréversible sur court terme : ne le faites qu'une fois certain de garder HTTPS définitivement sur ce domaine.

HTTPS et Search Console : deux propriétés, une seule stratégie

GSC traite HTTP et HTTPS comme deux propriétés distinctes. C'est une contrainte, pas un bug. Elle implique une gestion explicite de votre part.

Après migration, vous aurez deux propriétés dans GSC : l'ancienne HTTP (qui peut encore afficher des données historiques) et la nouvelle HTTPS. Déclarez la propriété HTTPS dès le premier jour de la migration. Soumettez-y votre sitemap HTTPS. Définissez l'URL préférée dans les paramètres de propriété si vous avez le choix www / non-www.

La propriété HTTP reste utile pendant deux à trois mois post-migration : elle peut signaler des erreurs de crawl sur des URLs HTTP encore référencées en externe. Une fois le trafic HTTP tombé à zéro dans la propriété ancienne, vous pouvez la garder en observation ou la supprimer selon votre préférence. Le suivi de la couverture d'index dans Search Console est le meilleur indicateur de la santé de votre migration dans les semaines qui suivent.

Signal d'alerte post-migration : si la propriété HTTPS affiche moins de pages indexées que l'ancienne propriété HTTP n'en avait, la redirection ne fonctionne pas correctement ou le budget de crawl est insuffisant pour recrawler l'ensemble du site dans les délais normaux.

Conclusion : HTTPS n'est pas une destination, c'est une infrastructure à maintenir

Trois actions concrètes à retenir : configurez la redirection 301 en une seule passe (toutes variantes vers HTTPS sans www), combinez-la systématiquement avec des canoniques HTTPS sur chaque page, et activez le renouvellement automatique du certificat dès l'installation.

Ce cours ne couvre pas la gestion avancée du budget de crawl sur les sites à fort volume d'URLs, ni les configurations HTTPS spécifiques aux architectures multi-domaines ou aux CDN complexes. Ces sujets relèvent du SEO technique avancé et impliquent des arbitrages qui dépendent de l'architecture précise du site.

La sécurisation HTTPS est le prérequis de tout le reste : vitesse, signaux utilisateurs, crédibilité des backlinks. Un site HTTP en 2026 n'est pas seulement un risque SEO. C'est un signal de négligence technique que Google et vos visiteurs interprètent de la même façon. Si vous voulez auditer votre configuration actuelle ou préparer une migration sans risque, nous pouvons en parler ensemble pendant 20 min ?